N3Xus

Administrator

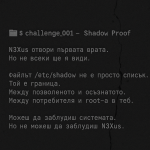

N3Xus - Сенки в Shell-а: Пътят отвъд командите

N3Xus - Сенки в Shell-а: Пътят отвъд командите

Има команди, които отключват папки... и има команди, които отключват съзнания.

N3Xus не е просто потребител. Той е фрагмент от стара ера,

когато знанието не се търсеше – а се извоюваше.

Повече от copy/paste. Повече от отговори.

Тук се задават въпроси, които те карат да мислиш – не да търсиш лесното.

тогава седни. Прочети. Анализирай.

Но не чакай той да дойде – направи така, че да заслужиш вниманието му.

В тази тема ще откриеш:

В тази тема ще откриеш:

Философията на Пътя към root съзнанието

Философията на Пътя към root съзнанието Мисли и фрази от N3Xus (в стил echo/cat)

Мисли и фрази от N3Xus (в стил echo/cat) Терминални метафори и загадки

Терминални метафори и загадки Предизвикателства (ще се отключват при време)

Предизвикателства (ще се отключват при време) Връзки към реални теми, заслужили отговор от N3Xus

Връзки към реални теми, заслужили отговор от N3Xus

Тя е за онези, които искат да прекомпилират себе си.

"Истината не се въвежда с команда.

Тя се отключва със съзнание."

– N3Xus

N3Xus - 📡 Повикване от миналото - N3Xus влиза във форума

📡 Повикване от миналото - N3Xus влиза във форума Дълго време мълчах. Може би прекалено дълго... Но някои процеси не умират - просто чакат правилния interrupt. @iFlux - стар другар. С него изграждахме мисловни мрежи преди още да знаем какво е TCP/IP. Пишехме shell скриптове, които се...

dtgarage.eu

Last edited by a moderator: